BTC/USD-2.22%

BTC/USD-2.22% ETH/USD-3.26%

ETH/USD-3.26% LTC/USD-2.4%

LTC/USD-2.4% ADA/USD-3.2%

ADA/USD-3.2% SOL/USD-3.14%

SOL/USD-3.14% XRP/USD-2.16%

XRP/USD-2.16%En el mundo de DeFi, con la ayuda de los contratos inteligentes, el umbral para que las personas creen productos financieros se ha reducido considerablemente. Las personas pueden diseñar libremente sus propios productos financieros de acuerdo con sus propias necesidades y realizar transacciones convenientes a través de combinaciones.

En la actualidad, a medida que la combinación de protocolos DeFi se vuelve cada vez más abundante, ha surgido una gran cantidad de protocolos de "moneda Lego", desde el intercambio descentralizado de primera generación Uniswap en el ecosistema Ethereum, hasta la versión evolutiva de segunda generación de Sushiswap, y luego a Binance Smart Chain PancakeSwap en la ecología, pero los riesgos en el proceso de combinación se han vuelto gradualmente prominentes.

El 2 de mayo, el protocolo DeFi Spartan Protocol fue atacado por piratas informáticos. PeckShield "Pie Shield" descubrió a través del seguimiento y el análisis que Spartan Protocol fue atacado por préstamos rápidos y perdió USD 30 millones.

Spartan Protocol (Protocolo Spartan) es un proyecto de liquidez de activos diseñado para resolver varios problemas en el protocolo AMM existente y los activos sintéticos. El grupo de liquidez del Protocolo Spartan es el núcleo de este protocolo, y todas las aplicaciones relacionadas en el sistema no pueden prescindir del soporte del grupo de liquidez. SpartanSwap aplica el algoritmo AMM de THORCHAIN. Este algoritmo utiliza una tarifa sensible a la liquidez para resolver el problema del deslizamiento y el arranque en frío de la liquidez.

El siguiente es el proceso de ataque: primero, el atacante presta un préstamo rápido de 10,000 WBNB de PancakeSwap;

第二步,攻击者在出现漏洞的 Spartan 兑换池中,分五次将 WBNB 兑换成 SPARTAN,用 1,913.172376149853767216 WBNB 分别兑换了 621,865.037751148871481851 SPARTA、555,430.671213257613862228 SPARTA, 499,085.759047974016386321 SPARTA, 450,888.746328171070956525 SPARTA, 和 409,342.991760515634291439 SPARTA。 En ese momento, el atacante escribió 2 536 613,206101067206978364 SPARTA y 11 853,332738790033677468 WBNB. El atacante inyectó estos tokens en el grupo de liquidez para proporcionar liquidez y acuñó 933 350,959891510782264802 tokens (SPT1-WB);

第三步,攻击者运用同样的手法,在出现漏洞的兑换池中分十次将WBNB 兑换成SPARTAN,用1,674.025829131122046314 WBNB 分别兑换了336,553.226646584413691711 SPARTA, 316,580.407937459884368081 SPARTA, 298,333.47575083824346321 SPARTA, 281,619.23694472865873995 SPARTA, 266,270.782888292437349121 SPARTA, 252,143.313661963544185874 SPARTA , 239,110.715943602161587616 Sparta, 227,062.743086833745362627 Sparta, 215,902.679301559370989883 Sparta, 和 205,545.39526586231012643

En el cuarto paso, el atacante transfiere 21.632,147355962694186481 WBNB y todo SPARTA, es decir, 2.639.121,977427448690750716 SPARTA obtenido en los tres pasos anteriores, al fondo de liquidez para aumentar los precios de los activos.

El quinto paso es quemar 933.350,959891510782264802 tokens (SPT1-WBNB) obtenidos en el segundo paso y retirar la liquidez. Dado que el fondo de liquidez está en un estado de inflación, se queman un total de 2.538.199,153113548855179986 SPARTA y 20.694,059368262645 W0672 en el segundo paso. el atacante solo intercambió 11.853,332738790033677468 WBNB, y el atacante obtuvo una ganancia de 9.000 WBNB;

En el sexto paso, el atacante inyectó 1 414 010,159908048805295494 pool token en el cuarto paso para proporcionar liquidez al flujo pool y luego inició el mecanismo de quema para obtener 2 643 882,074112804607308497 SPARTA y 21 555,69728926154636986 WBNB.

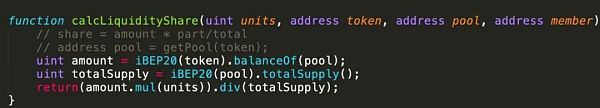

El atacante llamó a la función de cuota de liquidez calcLiquidityShare() para consultar el saldo actual y luego manipular el arbitraje de saldo. La operación correcta necesita usar el estado baseAmountPooled/tokenAmountPooled.

El funcionamiento del sistema DeFi debe garantizarse mediante contratos inteligentes, lo que requiere que el código de los contratos inteligentes se revise cuidadosamente. Una vez que existe alguna vulnerabilidad en el contrato inteligente, puede convertirse en el objetivo de los piratas informáticos.

En condiciones tradicionales, los piratas informáticos confían principalmente en sus ventajas en tecnología informática cuando atacan el sistema financiero, pero en el ecosistema DeFi existente, debido a la interoperabilidad entre cadenas y aplicaciones no es tan bueno, por lo que la probabilidad de arbitraje entre cadenas cruzadas y cruzadas. -Las aplicaciones pueden ser mayores. En este momento, incluso una persona con habilidades informáticas no tan sólidas puede convertirse en un pirata informático y atacar el sistema DeFi siempre que tenga suficiente conocimiento financiero y suficiente sentido del mercado.

Los piratas informáticos utilizan préstamos flash en la cadena de bloques para prestar una gran cantidad de fondos a un costo pequeño, y luego usan los fondos para causar fluctuaciones de precios en algunos activos digitales y luego sacar provecho de ellos. Surgió por primera vez en Ethereum y con Binance Smart Assets. en el ecosistema CeFi + DeFi, como las cadenas, son cada vez más abundantes, y los piratas informáticos también esperan oportunidades en cualquier momento.

La persona relevante a cargo de PeckShield "Paid Shield" dijo: "El método de ataque todavía se cambia, pero simplemente se transfiere de una cadena a otra. Los desarrolladores del protocolo DeFi deben verificar el código después del ataque. Si no entiende esto , Deberíamos encontrar una institución de auditoría profesional para realizar auditorías e investigaciones para prevenir problemas antes de que sucedan”

Tags:

Datos DeFi 1. El valor de mercado total de DeFi: 141.

1. Musk y V God actuaron al mismo tiempo, y la criptomoneda se desplomóEn la madrugada del 13 de mayo de 2021, hora de Beijing, el CEO de Tesla, Musk.

Según los datos del terminal de comparación, el precio de Bitcoin se ha desplomado durante dos días consecutivos. En las últimas 24 horas.

En el mundo de DeFi, con la ayuda de los contratos inteligentes.

El potencial de la tecnología blockchain va mucho más allá de los activos digitales como las criptomonedas, donde los usuarios y las empresas pueden colocar datos (como sus identificaciones personales, certificados.

Cuando el tema de Dogecoin se volvió frenético, el minero de Litecoin, Wu Jie.

Ha pasado menos de un año desde el "salto del telón" de los tokens de alimentos DeFi.